語句説明&まとめ:総合技術監理

語句説明&まとめ:経済性管理

語句説明&まとめ:人的資源管理

語句説明&まとめ:安全管理

語句説明&まとめ:社会環境管理

PCで見ていただくと目次が追いかけてきてくれます。

技術士会の総合技術監理キーワード集 (mext.go.jp)を見ながら、検索していただくことも可能です。

技術士の総合技術監理部門は、広範な知識とスキルを必要とする分野です。

しかし、そのカバー範囲についての公式書籍である通称・青本の配布が終了したので、

情報の更新も無くなってしまいました。。

今は、技術士会の総合技術監理キーワード集 (mext.go.jp)だけが毎年配られていますが、キーワードの解説については情報がありません。

自分で調べましょうということになっており、その量は膨大です。

そこで、日本技術士会から提供されたキーワードを使って、内容について調べてみました。

ここでは、私が調べた内容を、皆さんと共有したいと思います。

これを使うことで、技術士の総合技術監理部門についての理解を深め、自分自身のスキルアップに役立てることができます。

情報が不足しているところもありますが、調べるきっかけになればと思います。

情報は随時更新していきますので、よろしくお願いいたします!

4.1 情報分析と情報活用

(総監キーワード2023より抜粋)

人や組織が活動していくためには,様々な情報を活用していく必要がある。

しかし昨今では情報量は飛躍的に増大しており,それらを活用するためには適切な分析を行う必要がある。

情報分析としては,基礎的な情報分析技法,巨大な電子データを扱うための統計分析とビッグデータ分析を対象とする。

また情報活用として,経営・マーケティング分析とナレッジマネジメントを扱う。

情報分析技法

アンケート分析

アンケート調査で収集された回答データを分析することで、その調査に関する洞察や傾向を把握することができます。

アンケート分析には統計的手法を用いることが一般的で、回答者の属性に応じた集計や、質問項目間の相関分析などが行われます。

情報検索

情報検索とは、インターネットやデータベースなどの膨大な情報源から必要な情報を収集する技術です。

一般的には、キーワード検索や論文検索などが代表的な手法として挙げられます。

最近では、機械学習を応用した自然言語処理技術を使った情報検索が注目されています。

情報推薦(レコメンド)

情報推薦とは、ユーザーの過去の行動履歴や好みなどを分析し、それに基づいて特定の情報や商品を提案する技術です。

具体的には、Netflixの映画推薦やAmazonの商品推薦などが代表的な例として挙げられます。

情報推薦には機械学習や人工知能などが応用され、リアルタイムにユーザーの行動履歴を分析し、適切な情報を提案することが求められます。

統計分析

記述統計

データの特徴を表す指標(平均値、中央値、分散、標準偏差、最大値、最小値、四分位範囲など)を計算し、グラフや表などを使って分析結果を視覚化します。

線形回帰と最小二乗法

2つの変数(説明変数と目的変数)の関係を直線で表したモデルを構築し、最小二乗法を用いてそのパラメーターを推定する手法です。

この手法を使うことで、例えば家賃と広さの関係性を調べたり、製品の品質と原料の関係性を調べたりすることができます。

重回帰

線形回帰を拡張して、複数の説明変数を使って目的変数を予測する手法です。

重回帰を用いることで、例えば家賃を広さや立地条件、設備など複数の要因から予測することができます。

ロジスティック回帰

目的変数が二値変数(0または1)であるようなデータを扱う場合に使われる手法で、例えばある病気にかかるかどうかを予測することができます。

相関分析

2つ以上の変数が互いにどのように関係しているかを分析する手法です。

相関係数を算出することで、変数間の関係を表現することができます。

推定・検定

推定とは、標本から母集団の性質を推定することで、検定とは、標本から得られた結果が偶然に起因するものなのか、それとも真の差異があるものなのかを判断することです。

代表的な手法として、t検定、F検定、カイ二乗検定などがあります。

以上が、代表的な統計分析手法の一部です。統計分析は、データの分析や予測に欠かせない技術であり、様々な分野で活用されています。

しかし、統計分析は解釈に誤りがあった場合、誤った結論を導くことにつながるため、正確なデータの収集や、結果の解釈に注意を払う必要があります。

ビッグデータ分析

ビッグデータ分析とは、膨大な量のデータから有用な情報を抽出し、ビジネスや社会課題の解決に役立てるための分析手法のことです。

近年、インターネットやIoTなどの技術の進化により、膨大な量のデータが生成されるようになりました。

このような大量のデータを効率的に分析し、ビジネスや社会課題の解決につなげることができるのがビッグデータ分析です。

ビッグデータ分析には、データの収集・処理・分析・可視化などのステップがあります。

データの収集は、センサーやアプリケーションなどからの情報や、ソーシャルメディアなどからの情報などを収集することがあります。

収集したデータは、処理を経て、分析のためのデータベースやデータウェアハウスに格納されます。

分析では、統計分析や機械学習などの手法を用いて、データから有用な情報を抽出します。

最後に、可視化することで、分析結果を視覚的に表現し、わかりやすく伝えることができます。

ビッグデータ分析は、企業や組織の業務改善や戦略立案に利用されることが多いです。

例えば、顧客データから嗜好や行動パターンを分析し、マーケティング戦略を立案することができます。

また、社会問題の解決にも利用されます。例えば、医療分野での病気予測や、災害時の被災者支援などに活用されます。

ビッグデータ分析には、多くの課題があります。

例えば、データの収集や処理、分析に必要な人材の確保や技術的な問題、データセキュリティなどがあります。

しかし、ビッグデータ分析がもたらす可能性は大きく、今後ますます重要な技術となることが予想されています。

データ収集

ビッグデータを分析するためには、まず適切なデータを収集する必要があります。

データ収集には、センサーやWebアプリケーションなどからの自動収集、APIやデータベースからの取得、人間による手動入力などがあります。

データクレンジング

ビッグデータは、収集したデータにノイズや欠損値などが含まれていることがあります。

データクレンジングは、そうしたデータの前処理を行う手法で、ノイズや欠損値を除去し、正確なデータ分析を行うためのデータを作り出すことが目的です。

機械学習

機械学習は、データからパターンを見つけ出し、そのパターンを用いて新しいデータを予測する技術です。

機械学習は、教師あり学習、教師なし学習、強化学習の3つに大別され、その応用範囲は広く、例えば画像認識や音声認識、自然言語処理などにも活用されます。

データマイニング

データマイニングは、大量のデータからパターンや相関関係を発見するための技術です。

データマイニングには、クラスタリング、分類、回帰、連想ルールなどの手法があります。

クラスター分析

クラスター分析は、似た特徴を持つデータをグループ化する手法で、例えば顧客を購買傾向に応じてグループ化することができます。

クラスター分析を用いることで、グループごとの特徴を把握することができ、より効率的なマーケティング戦略の策定などが可能になります。

情報可視化(ビジュアライゼーション)

ビッグデータは、その膨大な量のために解析が難しいという問題があります。

情報可視化は、そうしたデータを視覚化し、直感的に理解できるようにするための技術で、グラフやチャート、マップ、ヒートマップなどを用いてデータを表現します。

情報可視化を使うことで、データから新たな知見を得たり、意思決定をより迅速に行ったりすることができます。

以上が、代表的なビッグデータ分析手法の一部です。

ビッグデータは、大量のデータを扱うために新たな技術や手法が必要となるため、それに対応するための知識や技術が求められます。

また、ビッグデータの収集や解析には、倫理的な問題やプライバシー保護の問題もあるため、正確なデータ管理や適切な利用方法についても考慮する必要があります。

経営・マーケティング分析

経営・マーケティング分析とは、企業の経営やマーケティング戦略を策定するために、市場や競合環境、消費者行動などに関するデータを分析する手法のことです。

企業がビジネスを行う上で、競合優位性を確保するためには、市場や顧客ニーズを正確に把握し、それに基づいた戦略を立てることが必要です。

そのために、経営・マーケティング分析が行われます。

マーケティングと営業の違い

マーケティングとは、商品やサービスの企画・開発から販売・アフターサポートまでの一連の活動を通じて、顧客のニーズや要求に合わせて商品やサービスを提供し、顧客満足度を高めることを目的とするマネジメントの一部門です。

つまり、顧客に向けた価値提供を実現するために、商品・サービスの開発やプロモーション、価格設定、販売チャネルの構築などの戦略を策定し、実行することがマーケティングの役割です。

一方、営業は、マーケティング戦略に基づいて、顧客に対して商品やサービスの販売を行う活動のことです。

つまり、マーケティングが商品やサービスを提供するための戦略を策定するのに対して、営業はその戦略を実行するための活動となります。

具体的には、営業担当者は、製品やサービスの提供方法や価格交渉などを行い、顧客との取引を促進します。

したがって、マーケティングと営業は密接に関連していますが、異なる役割を担っています。

マーケティングが商品・サービスの企画やプロモーションを行い、市場に受け入れられる製品やサービスを提供するための戦略を立てるのに対して、営業はその戦略を実行し、製品やサービスを販売することで、企業のビジネスを支える役割を担っています。

SWOT分析

SWOT分析は、Strengths(強み)、Weaknesses(弱み)、Opportunities(機会)、Threats(脅威)の4つの要素を分析する手法です。

企業の内外環境を分析し、自社の強みや弱み、市場の機会や脅威を洞察することができます。

バリューチェーン分析

バリューチェーン分析は、企業の商品やサービスを生産する一連のプロセスを分析する手法です。

バリューチェーン分析を用いることで、生産工程の最適化やコスト削減などを図り、競争優位性を確保することができます。

3C分析

3C分析は、Company(自社)、Customer(顧客)、Competitor(競合他社)の3つの要素を分析する手法です。

自社の強みや弱み、市場の機会や競合他社の動向を考慮して、事業戦略を立案することができます。

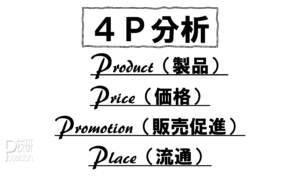

4P分析

4P分析は、Product(製品)、Price(価格)、Place(流通)、Promotion(販売促進)の4つの要素を分析する手法です。

製品の特徴、価格設定、流通経路、販売促進策などを検討し、マーケティング戦略を立案することができます。

PPM分析

PPM(Project Portfolio Management)分析は、企業が保有する複数のプロジェクトを評価し、最適なプロジェクトポートフォリオを構築するための手法です。

プロジェクトの評価基準や目標、リスク管理などを考慮して、プロジェクトポートフォリオを最適化することができます。

以上が、代表的な経営・マーケティング分析手法の一部です。

これらの手法を用いることで、企業が自社の強みや弱みを把握し、市場のニーズに応えるための戦略を策定することができます。

経営・マーケティング分析は、企業がビジネスを成功させるために不可欠な手法です。

市場や競合環境を正確に分析し、それに基づいた戦略を立てることで、企業の競争力を高めることができます。

また、経営・マーケティング分析は、データ分析技術の進歩やインターネットなどの技術革新により、より高度化・複雑化しています。

近年では、ビッグデータ分析や機械学習などのデータ分析技術を経営・マーケティング分析に取り入れることが一般的になっています。

これにより、より精度の高い分析が可能になり、ビジネスの戦略立案やマーケティング施策の最適化につながります。

経営・マーケティング分析には、以下のような効果があります。

- 競合優位性の確保 市場や顧客ニーズの分析を通じて、競合優位性を確保することができます。

自社の強みや弱み、競合他社の動向を把握し、それに基づいた事業戦略を立てることが重要です。 - ビジネスの最適化 バリューチェーン分析などを用いることで、生産工程の最適化やコスト削減などを図ることができます。

また、マーケティング施策の最適化などにも役立ちます。 - 顧客満足度の向上 顧客行動や嗜好の分析を通じて、顧客満足度を向上させる施策を行うことができます。

顧客のニーズを正確に把握し、それに合ったサービスや製品を提供することが重要です。

以上が、経営・マーケティング分析の概要と効果です。

ビジネスの成功には、市場や顧客ニーズを正確に把握し、それに基づいた事業戦略を立てることが不可欠です。

経営・マーケティング分析は、そのために必要な手法の一つであり、今後ますます重要性が高まることが予想されています。

ナレッジマネジメント

ナレッジマネジメントとは、組織内に存在する知識や情報を収集・共有・活用することにより、組織全体の価値を向上させるマネジメントの一種です。

組織内に存在する知識や情報は、形式知と暗黙知の2つに分けることができます。

形式知は、書籍や文書、データベースなどの形式化された情報であり、暗黙知は、個人の経験や知見、技能などの非形式化された知識です。

ナレッジマネジメントは、組織内に存在する知識や情報を効果的に活用することにより、以下のような効果をもたらします。

- 組織内のコミュニケーションの改善 ナレッジマネジメントにより、情報共有やコミュニケーションの改善が図られ、組織内の意思決定や業務プロセスがスムーズに進むようになります。

- 創造的な問題解決の促進 ナレッジマネジメントにより、組織内に蓄積された知識や情報を活用することで、創造的な問題解決が促進されます。

- 組織内の能力向上 ナレッジマネジメントにより、組織全体の知識や技能が向上し、組織の競争力が高まります。

ナレッジマネジメントの手法には、以下のようなものがあります。

形式知

形式知とは、書籍やレポート、技術仕様書などのように、文書や情報システム上に明確に表現された知識のことです。

形式知は、共有しやすく、伝達しやすいため、ナレッジマネジメントにおいて重要な要素の1つです。

暗黙知

暗黙知とは、個人の経験や知識、直感的な判断など、言葉にできない非形式的な知識のことです。

暗黙知は、口頭での共有やコミュニケーションが重要となるため、ナレッジマネジメントにおいては、共有化が課題となります。

集合知

集合知とは、複数の人が持つ知識を結集し、共有することで新たな知識を生み出すことです。

集合知は、コラボレーションによる共有化が必要となります。

データウェアハウス

データウェアハウスは、企業が保有するデータを集約し、分析に適した形で整理したデータベースのことです。

データウェアハウスを構築することで、企業の内部データを効率的に活用することができます。

知識共有化(ナレッジシェア)

ナレッジ共有化は、企業内の知識を共有することを目的とした取り組みです。

共有化には、コミュニケーションの活性化、情報共有の仕組み作り、報酬制度の設計などが必要となります。

デザイン思考

デザイン思考は、デザイナーが問題解決に取り組む手法をビジネスや組織の問題解決に応用したものです。

問題の洗い出しやユーザー視点の取り入れなどを行い、創造的な解決策を導き出すことができます。

以上が、代表的なナレッジマネジメントの要素の一部です。

ナレッジマネジメントは、企業内の知識を有効活用するための取り組みであり、データウェアハウスや知識共有化、デザイン思考など、多様な手法やアプローチが存在します。

ナレッジマネジメントを実践するためには、以下のようなポイントに注意する必要があります。

- 組織文化の変革 ナレッジマネジメントを実践するためには、組織文化の変革が必要となります。

知識共有や意見交換を奨励し、ヒエラルキーにとらわれない、フラットな組織風土を作り上げることが重要です。 - 技術的なインフラの整備 ナレッジマネジメントには、データベースや情報システムなどの技術的なインフラが必要です。

データの蓄積、分析、共有などをスムーズに行うための仕組みを整備し、効率的なナレッジマネジメントを実現する必要があります。 - リーダーシップの確立 ナレッジマネジメントを実践するためには、リーダーシップの確立が欠かせません。

リーダーが知識共有やコミュニケーションを奨励し、その文化を組織に根付かせることが必要です。 - ナレッジマネジメントに対する意識の向上 ナレッジマネジメントに対する意識の向上も重要なポイントです。

ナレッジマネジメントの取り組みに対する理解と共感を持ち、積極的に情報共有や意見交換を行うことが、組織のナレッジマネジメントの成果を高めることにつながります。

以上が、ナレッジマネジメントの要素と注意点です。

ナレッジマネジメントは、企業の競争力を高めるために重要な取り組みであり、組織全体での意識の向上や取り組みの推進が必要です。

4.2 コミュニケーション

(総監キーワード2023より抜粋)

複数の人同士や組織の内外においては,常にコミュニケーションが要求される。

そのため,コミュニケーション方法やコミュニケーション技法,アカウンタビリティ(説明責任)はその基本となる。

また,特に組織におけるコミュニケーションで留意しなければいけない事項もある。

また最近では,デジタル・コミュニケーション・ツールやコミュニケーション・マネジメントの手法も重要性が増している。

緊急時には,また別の観点からの情報管理が必要となる。

コミュニケーション方法

言語/非言語コミュニケーション

言語コミュニケーションは、言葉を用いて相手に伝えることです。

言葉は、口頭で話すだけでなく、文字や音声などのメディアを用いて伝えることもできます。

言語コミュニケーションは、正確で明確な情報伝達が可能であり、ビジネスや学術分野などで広く用いられています。

非言語コミュニケーションは、言葉以外の手段を用いて相手に伝えることです。

表情や身振り、視線、声のトーン、服装などが非言語コミュニケーションの手段となります。

非言語コミュニケーションは、言葉だけでは伝えられない感情や意図を相手に伝えることができますが、解釈が難しい場合もあります。

マス・コミュニケーション

マス・コミュニケーションは、多数の人々に対して一方的に情報を伝える手段です。

テレビ、ラジオ、新聞、雑誌、インターネットなどが代表的な媒体です。

マス・コミュニケーションは、広告やプロモーション、情報発信などに利用されます。

パーソナル・コミュニケーション

パーソナル・コミュニケーションは、少数の人々に対して対話を通じて情報を伝える手段です。

会議や面談、電話、メール、SNSなどが代表的な手段です。

パーソナル・コミュニケーションは、ビジネス、教育、人間関係など、様々な場面で利用されます。

コミュニケーション手段の選択は、目的や相手によって異なります。

マス・コミュニケーションは多数の人々に情報を届けることができますが、個々の相手に合わせた情報伝達はできません。

一方、パーソナル・コミュニケーションは、対話を通じて情報をやりとりすることができるため、個々の相手に合わせた情報伝達ができますが、時間や手間がかかります。

また、コミュニケーションの成功には、相手との適切な距離感や相手の心理状態を理解することが重要です。

相手の立場に立ち、相手にとって分かりやすい言葉を選んだり、適切な表情や声のトーンを使ったりすることが必要です。

最近では、インターネットやSNSの普及により、コミュニケーションの方法も多様化しています。

リモートワークなどでビジネス上でのビデオ会議なども一般的になってきています。

適切なコミュニケーション手段を選択し、相手とのコミュニケーションを円滑に行うことは、ビジネスにおいて非常に重要なスキルです。

コミュニケーション技法

ファシリテーション技法

ファシリテーションは、会議やグループでの意思決定を円滑に行うための技法です。

参加者全員が積極的に意見を出し合い、共通の目的を達成するために、プロセスやディスカッションをサポートすることが目的です。

コーチング技法

コーチングは、個人やチームを対象とした成長支援のための技法です。

コーチは、相手の目標や課題を明確にし、その達成に向けたアクションプランを作成することで、相手の成長を促します。

カウンセリング技法

カウンセリングは、個人の心理的な問題を解決するための技法です。

相手の心理的な状況や課題を聴き取り、その解決のためのアドバイスや支援を行います。

ネゴシエーション(交渉)技法

ネゴシエーションは、異なる意見や要求を調整し、合意を形成するための技法です。

相手の立場やニーズを理解し、自分たちの立場やニーズをうまく説明し、妥協点を探ります。

合意形成技法

合意形成は、異なる立場や要求をもつ人々が、共通の目標に向けて合意を形成するための技法です。

異なる意見を出し合い、相手の立場やニーズを理解し、共通の利益を考慮しながら、妥協点を見つけます。

これらの技法は、ビジネスやプライベートの世界で、人間関係の構築や問題解決に役立ちます。

適切な技法を使い分けることで、より円滑なコミュニケーションや意思決定ができるようになります。

アカウンタビリティ(説明責任)

アカウンタビリティ(説明責任)とは、組織や個人が自らの行動や結果について、公正かつ明確な説明を行うことで、社会的な信頼を維持し、責任を果たすことを意味します。

情報開示

情報開示は、アカウンタビリティの重要な要素の一つです。

情報開示とは、組織が持つ情報や意思決定プロセスに関する情報を積極的に開示することで、透明性や公正性を確保し、社会的信頼を獲得することを目的としています。

開示請求

開示請求とは、個人や団体が、情報開示を要求することを言います。

例えば、公的機関や企業から、自分に関する情報を開示してもらうことができます。

開示請求は、透明性を求める市民活動やメディアによって積極的に利用されています。

社会的受容(PA)

社会的受容(PA)は、組織や個人の行動が社会的に受け入れられることを意味します。

PAを獲得するためには、社会的ニーズや期待に合致する行動や政策の実施が求められます。

企業が社会的受容を獲得するためには、CSR(企業の社会的責任)やESG(環境、社会、ガバナンス)などが注目されています。

PAは、Public Acceptance(パブリック・アクセプタンス、社会的受容)の略称です。

CSRは、Corporate Social Responsibility(コーポレート・ソーシャル・レスポンシビリティ、企業の社会的責任)の略称です。

ESGは、Environmental, Social, and Governance(エンバイロメンタル、ソーシャル、ガバナンス)の略称です。

ステーク・ホルダー

ステークホルダーは、組織に利害関係を持つ関係者のことを指します。

例えば、顧客、従業員、株主、地域住民などがステークホルダーとなります。

組織は、ステークホルダーの利益を最大限に考慮することが求められます。

統合報告書

統合報告書とは、組織の社会的・環境的な責任や持続可能な経営を取り入れた報告書のことです。

統合報告書には、財務諸表だけでなく、CSRやESGなどの情報が盛り込まれ、企業の社会的責任を明確にすることが求められています。

統合報告書は、投資家やステークホルダーなどからの信頼度を高めるための重要な手段となっています。

対外コミュニケーション

対外コミュニケーションは、企業や組織が外部の人々と意見や情報を共有することを指します。

対外コミュニケーションの目的は、外部の人々に対して情報を提供し、相手の理解や信頼を得ることです。

情報公開法

情報公開法は、国や自治体、公的機関などが保有する情報について、個人がアクセスしやすくするための法律です。

個人は、公的機関に対して情報開示を請求することができます。

情報公開法によって、公的機関がより透明性を持ち、市民の知る権利を守ることが求められます。

知る権利

知る権利とは、人々が情報にアクセスする権利のことを指します。

知る権利は、表現の自由と深く関係しており、情報公開や報道の自由が保障されています。

開示基準

開示基準とは、情報公開法に基づいて、公的機関が情報を開示する際にどのような情報を開示するかの基準のことを言います。

開示基準は、公的機関が適切に情報開示を行うために必要なものです。

パブリック・リレーションズ(PR)

パブリック・リレーションズ(PR)は、企業や組織が、外部との関係を良好にするための戦略的なコミュニケーション活動のことを指します。

PRには、マスコミや投資家などのステークホルダーに対するメッセージングや、危機管理などが含まれます。

PRは、Public Relationsの略語で、日本語に訳すと「広報」となります。

企業や団体などが、社会や顧客などの関係者に対して、情報発信やコミュニケーションを行い、信頼や理解を得るための活動や手法を指します。

例えば、広報誌やプレスリリース、イベントやセミナーなどがあります。

住民参加

地域住民が地域や自治体の政策決定や事業計画に積極的に参加し、その結果に責任を持つことを目的とした取り組みです。

住民参加によって、地域住民が自分たちの生活に関わる問題について意見を出し、意思決定に参加することができるようになります。

自治体や企業が地域住民と協働し、社会的信頼を獲得するための手段の一つとして注目されています。

デジタル・コミュニケーション・ツール

デジタル・コミュニケーション・ツールは、オンライン上でコミュニケーションを行うためのツールのことを指します。

以下に代表的なツールを紹介します。

ファイル共有

ファイル共有は、クラウドストレージなどを使って、複数の人が同じファイルにアクセスし、編集や共有ができるようにするツールです。

例えば、GoogleドライブやDropboxなどが代表的なファイル共有ツールです。

グループウェア

グループウェアは、組織内でコミュニケーションや業務の効率化を図るためのツールです。

スケジュール管理やタスク管理、メールやチャットなどの機能を持っています。

例えば、Microsoft TeamsやSlackなどが代表的なグループウェアです。

テレビ会議・Web会議

テレビ会議やWeb会議は、オンライン上で複数の人がビデオ通話をすることができるツールです。

リモートワークやグローバルビジネスの増加に伴い、重要性が高まっています。

例えば、ZoomやMicrosoft Teams、Skypeなどが代表的なテレビ会議・Web会議ツールです。

ビジネスチャット

ビジネスチャットは、オンライン上でチャットを行うためのツールで、グループチャットや個人チャット、ファイル共有などの機能を持っています。

ビジネスにおいては、リアルタイムでのコミュニケーションや情報共有に適したツールとして注目されています。

例えば、SlackやLINE WORKS、Chatworkなどが代表的なビジネスチャットツールです。

コミュニケーション・マネジメント

コミュニケーション・マネジメントは、プロジェクトなどの組織内で行われるコミュニケーションを効果的に管理するための手法のことです。

以下に代表的な手法を紹介します。

コミュニケーション計画

コミュニケーション計画は、プロジェクトや組織内でのコミュニケーションを管理するために策定される計画のことです。

コミュニケーションの目的や範囲、メッセージング、対象者、コミュニケーションの頻度や手段、課題解決のためのアクションプランなどが含まれます。

会議設計

会議設計は、会議を効果的に進行するための設計のことです。

会議の目的、議題、アジェンダ、参加者、議事録の取り方などを設計することで、効率的な意思決定やコミュニケーションを実現することができます。

コミュニケーション・コントロール

コミュニケーション・コントロールは、プロジェクトや組織内でのコミュニケーションが目的や目標に合致しているかを定期的に確認することです。

コミュニケーションの進捗状況や問題点、改善点などを定期的に評価し、適切なアクションプランを策定することが求められます。

緊急時の情報管理

緊急時の情報管理は、災害や事故、不測の事態などが発生した場合に、迅速かつ正確な情報を収集・共有・伝達することで、被害の最小化や被災者の支援などを実現するための取り組みです。

以下に代表的な手法を紹介します。

緊急時情報システム・サービス

緊急速報サービス

緊急時に必要な情報をスマートフォンや携帯電話などで配信するサービスです。

地震や津波などの自然災害のほか、テロや事故などの人災に対応するものもあります。

代表的な緊急速報サービスには、NHKの「防災アプリ」や、自治体が提供する「市町村防災アプリ」などがあります。

安否確認サービス

安否確認サービスは、災害時に被災者の安否を確認するためのサービスです。

インターネットやスマートフォンを使って、自分自身や家族、友人、知人の安否を報告することができます。

代表的な安否確認サービスには、LINEの「安否確認」や、Yahoo! JAPANが提供する「災害用安否確認サービス」などがあります。

被害予測システム

被害予測システムは、災害が発生した場合に、被害の予測や情報を提供するシステムです。

気象庁が提供する「気象情報等提供システム」では、地震や津波、豪雨などの被害予測情報を提供しています。

緊急時情報収集・共有システム

緊急時情報収集・共有システムは、緊急時に必要な情報を迅速に収集し、共有するためのシステムです。

自治体が提供する「災害情報共有システム」や、企業向けに提供される「BCP(Business Continuity Plan)支援システム」などがあります。

緊急時の情報処理

緊急事態早期発見法

緊急事態早期発見法は、災害や事故などの緊急事態を早期に発見するための方法です。

地震や気象情報、センサーデータなどを活用して、異常を検知し、早期に対応することが重要です。

緊急時情報選別・評価(救出優先順位,支援優先順位等)

緊急時には、多くの情報が飛び交いますが、その中から必要な情報を選別し、評価することが求められます。

特に、救出優先順位や支援優先順位などを決める際には、情報の正確性や信頼性が重要になります。

限定情報での意思決定

緊急時には、情報が不十分な状況が生じることがあります。

そのような場合には、限定的な情報で意思決定を行うことが求められます。緊急時には、迅速な判断が求められるため、リスクマネジメントの観点から、適切な情報を収集し、効果的な意思決定を行う必要があります。

危機広報

危機広報は、緊急時に、正確かつ適切な情報を迅速に発信し、周知することで、混乱や被害の拡大を防止するための取り組みです。

自治体や企業では、危機管理計画を策定し、危機発生時には、迅速かつ適切な危機広報を行うことが求められます。

緊急時の情報管理と緊急時の情報処理について説明しましたが、以下の点に留意することが重要です。

- 緊急時には、時間が重要な要素となります。

迅速かつ正確な情報共有や情報処理が必要とされるため、事前に準備や計画を行い、情報管理システムを整備することが重要です。 - 緊急時には、複数の関係者が関与する場合があります。

そのため、情報共有においては、異なる立場や背景を持つ関係者が共通の言葉で情報を共有できるように、適切なコミュニケーション手法やツールを選択する必要があります。 - 緊急時には、情報の正確性や信頼性が重要です。

そのため、情報の選別や評価、限定情報での意思決定においては、専門家の意見や情報収集・分析能力が求められます。 - 緊急時には、被災者や関係者への迅速かつ適切な情報提供が重要です。

危機広報においては、公正かつ的確な情報を提供することで、混乱や不安の拡大を防止することが求められます。 - 緊急時には、事前の訓練や演習による準備が重要です。

緊急時の対応についてのマニュアルや手順を整備し、定期的に訓練や演習を行うことで、迅速な対応が可能となります。

4.3 知的財産権と情報の保護と活用

(総監キーワード2023より抜粋)

社会全体で知的財産権を保護することは,技術の発展に欠くことはできない要素である。

知的財産権の種類,知的財産権戦略(創造・保護・活用等)に関する全般的な内容を対象とする。

また,機密情報や個人情報の保護と適正利用,独占禁止法も対象とする。

知的財産権(知的財産基本法)

知的財産権は、創造的な活動の結果として生じる権利です。

知的財産基本法は、知的財産権全般に関する基本的な考え方や方針を定めた法律です。

産業財産権

産業財産権は、技術やデザイン、商標などの産業上の創作物に関する権利です。

特許権、実用新案権、意匠権、商標権などが含まれます。

特許権(特許法)

特許権は、新しい技術や発明に対する独占的な権利です。

特許法に基づいて、発明者は一定期間、他者がその発明を使用・製造・販売することを排除することができます。

保護期間:20年

実用新案権(実用新案法)

実用新案権は、新規かつ実用性のある技術上の考案に対する権利です。

実用新案法に基づいて、考案者は一定期間、他者がその考案を使用・製造・販売することを排除することができます。

特許権と似ていますが、実用新案権は発明よりも範囲が狭く、要求される進歩性の程度が低いとされています。

保護期間:10年

意匠権(意匠法)

意匠権は、製品のデザインや形状に対する権利です。

意匠法に基づいて、デザインの作者は一定期間、他者がそのデザインを使用・製造・販売することを排除することができます。

保護期間:25年

商標権(商標法)

商標権は、商品やサービスに関連する商標(ロゴ、ブランド名など)に対する権利です。

商標法に基づいて、商標の所有者は一定期間、他者が同様の商標を使用することを排除することができます。

保護期間:10年ですが、10年ごとに更新することができ、永久に存続させることができます。

著作権(著作権法)

著作権は、文学、音楽、映画、美術などの創作物に対する権利です。

著作権法に基づいて、著作物の作者は一定期間、他者がその著作物を複製・公衆送信・改変することを排除することができます。

保護期間:著作者の死後70年までです。

2018年12月30日、「環太平洋パートナーシップに関する包括的及び先進的な協定」が我が国において効力が生じ、原則的保護期間がそれまでの50年から70年になりました。

先使用権制度

先使用権制度とは、特許や商標の出願がなされる前に、すでにその技術や商標を使用していた者に対して、一定の権利を認める制度です。

これにより、既存の事業者が、後から登録された権利によって不当に排除されることを防ぐことができます。

国際出願制度

国際出願制度は、特許や商標などの知的財産権を複数の国で同時に申請・保護するための制度です。

例えば、特許の場合、パリ条約やパテント・コープレーション・トリーティ(PCT)などの国際条約により、一度の出願手続きで複数の国で特許権を取得することができます。

商標の場合は、マドリッド協定やマドリッド議定書が国際出願制度を提供しており、これにより商標権の国際保護が容易になります。

これらの国際出願制度は、知的財産権の保護をグローバルに拡大することを目的としており、企業や個人が複数の国での知的財産権の取得・管理を効率的に行うことができるようになっています。

ただし、最終的な権利の取得は、各国の審査手続きを経る必要があります。

情報の保護

情報の保護は、企業や個人が保有する情報が不正に取得・使用・公開されることを防ぐための法的措置です。

情報の保護には、以下のような法律が関連しています。

特定秘密保護法

特定秘密保護法は、国家安全保障に関連する重要な情報(特定秘密)が漏洩しないように、その取扱いに関する厳格な規定を定めた法律です。

この法律は、特定秘密に関する情報を取り扱う者に対して、情報管理に関する義務を課しています。

不正競争防止法

不正競争防止法は、企業間の競争において、技術情報や営業秘密などの不正な取得・利用・開示を防止するための法律です。

また、顧客リストや価格情報などの営業上の秘密も保護の対象となります。

肖像権・パブリシティ権・プライバシー権

- 肖像権:肖像権は、個人が自分の顔写真や肖像を無断で使用されることを防ぐ権利です。

肖像権は、主にプライバシーの侵害として民法上の権利として保護されています。 - パブリシティ権:パブリシティ権は、個人が自分の名前や写真などの肖像を商業目的で無断で使用されることを防ぐ権利です。

主に著名人や有名人が、自分の名声を守るために主張することが一般的です。 - プライバシー権:プライバシー権は、個人のプライバシーを尊重し、他者による無断での侵害を防ぐ権利です。

プライバシー権は、憲法や民法において保護されており、個人情報保護法などの関連法律も存在します。

個人情報保護法

個人情報保護法は、個人のプライバシーを保護し、個人情報の適切な取り扱いを確保するための法律です。

この法律は、個人情報の取り扱いに関する基本的な原則を定め、企業や組織に対して遵守を求めています。

個人情報

個人情報は、個々の人物を識別・特定できる情報のことを指します。

例えば、氏名、生年月日、住所、電話番号、メールアドレスなどが該当します。

匿名加工情報

匿名加工情報は、個人情報を加工して特定の個人が識別できない状態にした情報です。

この情報は、個人情報保護法の対象外となります。

個人情報の保護措置

個人情報の保護措置は、個人情報の不正アクセスや漏えい、紛失、破壊を防ぐために、企業や組織が講じるべき対策です。

これには、情報セキュリティ対策や適切な管理体制の整備、従業員の教育や監督などが含まれます。

オプトイン/オプトアウト

オプトイン(Opt-in)およびオプトアウト(Opt-out)は、そのまま日本語で使われることが一般的ですが、日本語での説明を試みると次のようになります。

オプトイン:「同意が必要」または「明示的な同意」 オプトアウト:「拒否が必要」または「明示的な拒否」

ただし、これらの表現はあくまで説明的であり、オプトインとオプトアウトという英語表現が広く認識されているため、通常はそのままの英語表現が使用されます。

主にマーケティングやプライバシー設定に関連して、個人が特定のサービスや情報の受け取りを選択するかどうかを示します。

- オプトイン(Opt-in):この方式では、個人が明示的に同意するまで、特定のサービスや情報の受け取りが許可されません。

例えば、メールニュースレターやプロモーション情報の受け取りを希望する場合、利用者が自ら登録やチェックボックスでの選択を行わなければなりません。 - オプトアウト(Opt-out):この方式では、個人が特定のサービスや情報の受け取りを停止することを明示的に選択しない限り、デフォルトで受け取りが許可されています。

利用者は、自らの意志でサービスや情報の受け取りを停止する手続きを行う必要があります。

個人情報の活用・流通

オプトインは、個人情報の利用に対して事前に同意を得る方式です。

一方、オプトアウトは、個人情報の利用に対して事前に同意があるものとし、利用者が自ら情報の利用を拒否することができる方式です。

個人情報の漏えい時対応

個人情報の漏えいは、企業や個人が保有する個人情報が不正な手段によって取得・使用・公開される事象を指します。

個人情報保護法や関連法規に基づき、漏えいが発生した場合には、適切な対応が求められます。

独占禁止法

独占禁止法は、競争を制限する行為や不公正な取引方法を禁止し、市場の自由競争を維持・促進することを目的とした法律です。

企業が独占的な地位を悪用したり、他の企業と共謀して競争を制限する行為を規制しています。

私的独占

私的独占とは、企業が独占的な地位を悪用し、他の競合企業を排除しようとする行為です。

これには、不当な低価格販売や排他的取引などが含まれます。

不当な取引制限

不当な取引制限は、企業同士が共謀して価格や取引条件を制限し、競争を妨害する行為です。

例えば、価格カルテルや入札談合などが該当します。

不公正な取引方法

不公正な取引方法は、企業が他者に対して不正や不当な方法で取引を行い、競争を歪める行為を指します。

これには、優越的地位の悪用や誹謗中傷、不当な廉売などが含まれます。

下請法

下請法(下請け法)は、下請け企業とその発注者との間の取引において、適正な取引条件や契約内容が守られることを目的とした法律です。

独占禁止法とコンプライアンス

企業が独占禁止法に遵守することを確保するために、コンプライアンスプログラムを実施することが重要です。

これには、従業員への研修や内部監査、適切なルールの設定や遵守状況の確認などが含まれます。

入札談合

入札談合は、複数の企業が共謀して入札の結果を事前に決定し、競争を排除する行為です。

これは独占禁止法に違反し、不当な取引制限の一例とされています。

知的財産戦略

知的財産戦略とは、企業や組織が知的財産を効果的に管理・活用するための方針や計画です。

この戦略には、知的財産の創出、保護、活用が含まれます。知的財産戦略は、競争優位の確保や新たなビジネスチャンスの開拓に役立ちます。

知的財産の創造

知的財産の創造とは、新たな技術やアイデア、デザイン、著作物などを開発することです。

これには、研究開発やイノベーションを促進するための環境整備、社内外での協力体制構築、人材育成などが関与します。

知的財産の保護

知的財産の保護とは、創造された知的財産を法的に保護し、他者による不正な使用や損害を防止することです。

保護手段には、特許、実用新案、意匠、商標、著作権などがあります。

適切な知的財産権を取得・維持することで、企業はその価値を確保し、競争力を高めることができます。

知的財産の活用

知的財産の活用とは、保護された知的財産を効果的に活用し、ビジネスの成長や収益向上に貢献させることです。

活用方法には、自社製品やサービスの開発・改善、ライセンス供与による収益化、技術移転や共同開発などがあります。

知的財産の活用は、企業の競争力強化や新たなビジネスチャンスの創出につながります。

標準化戦略

標準化戦略とは、企業や組織が技術や製品の標準を確立・推進し、市場における競争力を向上させるための戦略です。

適切な標準化戦略を策定し、それを実行することで、製品やサービスの互換性が確保され、市場シェアの拡大や技術の普及が促進されます。

デジュール標準

デジュール標準は、正式な標準化団体(例:国際標準化機構、ISO)や業界団体が策定策定し、公式に認められた標準のことです。

デジュール標準は、多くの企業や組織が参加し、広範囲の業界で共通の基準として採用されます。

これにより、製品やサービスの互換性が向上し、消費者にとっても利便性が高まります。

デジュール(de jure):「デジュール」はラテン語起源の英単語で、「法律によって」または「法的に」を意味します。

デジュール標準は、正式な標準化団体や業界団体が策定し、公式に認められた標準を指します。

フォーラム標準

フォーラム標準は、特定の業界団体やコンソーシアムが策定する標準のことです。フォーラム標準は、デジュール標準と比べて策定プロセスが迅速であることが多く、特定の業界や技術分野での互換性や相互運用性を目指しています。

フォーラム(forum):「フォーラム」は英単語で、「広場」や「会議場」を意味します。

フォーラム標準は、特定の業界団体やコンソーシアムが策定する標準を指し、特定の業界や技術分野での互換性や相互運用性を目指しています。

デファクト標準

デファクト標準は、市場での普及や成功によって事実上の標準となっている技術や製品のことです。正式な標準化団体によって策定されたものではない場合が多いですが、市場での優位性や広く認知された利便性により、実質的な標準として機能しています。

デファクト(de facto):「デファクト」はラテン語起源の英単語で、「事実上」または「実質的に」を意味します。

デファクト標準は、市場での普及や成功によって事実上の標準となっている技術や製品を指します。

正式な標準化団体によって策定されたものではない場合が多いですが、市場での優位性や広く認知された利便性により、実質的な標準として機能しています。

ライセンス(技術実施許諾)

ライセンス(技術実施許諾):ライセンスとは、知的財産権を持つ者(ライセンサー)が、他者(ライセンシー)に対してその知的財産を使用する権利を許諾する契約です。

技術実施許諾は、特許権、実用新案権、意匠権、著作権などの知的財産権を対象としたライセンス契約です。

ライセンシーは、ライセンサーから技術や知的財産の使用権を得ることで、新たな製品やサービスの開発や改良が可能となります。

一方、ライセンサーは、ライセンス料を受け取ることで知的財産の価値を収益化できます。

4.4 情報通信技術動向

(総監キーワード2023より抜粋)

現在の様々な業務遂行において,情報通信技術(ICT)の活用は不可欠である。

情報システム実現方法の動向とシステム評価手法(RASIS),インターネットは基本的な構成要素である。

また,情報システム活用方法の動向,今後のデジタル変革をもたらす技術も対象とする。

情報システム実現方法の動向

集中化と分散化

情報システムの実現方法は、集中化と分散化の2つに分類されます。

集中化は、システムの機能やデータを1つの場所に集め、管理することを指します。

一方、分散化は、システムの機能やデータを複数の場所に分散させ、それぞれの場所で管理することを指します。

現在は、分散化が増加傾向にあります。

分散化は、リスク分散や負荷分散などのメリットがあるため、大規模なシステムや複数の場所での利用が多いです。

WEBサービス

WEBサービスは、インターネットを利用して、異なるシステム間でのデータ交換や機能連携を実現する技術です。

近年、WEBサービスが普及し、企業間のデータ連携やクラウドサービスとの連携が増加しています。

クラウドコンピューティング

クラウドコンピューティングは、インターネットを通じてサーバやストレージなどのIT資源を利用する技術で、利用者は必要な分だけ資源を利用できます。

クラウドコンピューティングは、サーバやストレージの管理や運用コストを削減することができるため、企業や個人での利用が増えています。

エッジコンピューティング

エッジコンピューティングは、センサやデバイスなどの端末に近い場所でのデータ処理や分析を行う技術です。

エッジコンピューティングは、データのリアルタイム処理やネットワーク帯域幅の削減、セキュリティの向上などのメリットがあり、IoTやAIなどの分野で注目されています。

システム評価指標(RASIS)

信頼性(Reliability)

信頼性 (Reliability) は、システムや製品が期待される機能を維持するために、特定の時間内に正常に動作する能力を表します。

信頼性の評価には、以下のような指標が用いられます。

MTBF(平均故障間隔)

MTBF (Mean Time Between Failures):システムや製品が正常に動作している期間と、故障が発生した期間の平均間隔を表します。

つまり、システムが故障する平均時間間隔を表します。

MTBFは、信頼性を表す指標の中でも最も一般的なものの一つです。

MTTR(平均修復時間)

MTTR (Mean Time To Repair):システムや製品が故障した場合に、修理にかかる平均時間を表します。

つまり、故障が発生してからシステムが復旧するまでの平均時間を表します。

MTBFとMTTRは、信頼性に関する評価指標として一般的に用いられます。

MTBFが長く、MTTRが短い場合、システムや製品の信頼性は高いと言えます。

ただし、システムや製品の信頼性を測定するためには、さまざまな評価指標を組み合わせて総合的に評価する必要があります。

可用性(Availability)

可用性 (Availability) は、システムやサービスが必要なときに利用できる状態である割合を表します。

具体的には、システムやサービスの稼働時間に対する利用可能な時間の割合を示します。

可用性は、信頼性、保守性、運用性などの要素に影響を受けます。

稼働率

稼働率 (Uptime) は、システムやサービスが正常に動作している期間の割合を表します。

つまり、故障や停止した期間を除いた稼働していた期間の割合を示します。

可用性と稼働率は密接に関連していますが、稼働率は故障や停止などの総時間を除いた期間のみを考慮するため、可用性に比べて数値が高くなります。

可用性と稼働率は、システムやサービスが利用可能である割合を評価するための指標であり、高い数値を維持することが重要です。

特に、ビジネスに必要不可欠なシステムやサービスの場合、可用性と稼働率を高めることで、企業の業務継続性を確保することができます。

uptimeの直訳は「稼働時間」

保守性(Serviceability)

保守性 (Serviceability) は、システムや製品を保守するための簡単さや効率性を表します。

保守性が高いシステムや製品は、メンテナンスや修理が容易であるため、長期的な利用においてコストや時間を節約できると言えます。

保全性(Integrity)

保全性 (Integrity) は、データやシステムが正確かつ一貫していることを表します。

つまり、データやシステムに改ざんや不正アクセスがないことを保証することが目的です。

保全性が高いシステムやデータは、信頼性が高く、機密性やプライバシーの保護が確保されていると言えます。

安全性(Security)

安全性 (Security) は、システムやデータを外部からの不正アクセスや攻撃から保護するための対策や仕組みを表します。

具体的には、アクセス制御、暗号化、ファイアウォール、侵入検知システムなどがあります。

安全性が高いシステムやデータは、機密性やプライバシーの保護が確保され、情報漏洩や不正利用などのリスクを低減できます。

通信インフラ

通信インフラは、情報通信技術(ICT)を利用して、データの伝送や通信を可能にする基盤となる設備や技術を指します。

以下に代表的な通信インフラについて説明します。

固定通信

固定通信は、有線や光ファイバーなどを使って地上に設置された通信基盤を利用してデータの伝送や通信を行うものです。

代表的な固定通信としては、家庭用のブロードバンド回線や、企業向けの専用回線があります。

移動通信

移動通信は、無線通信技術を利用して、移動中の端末や車両などからデータの伝送や通信を行うものです。

代表的な移動通信としては、携帯電話やスマートフォンがあります。

インターネット

インターネットは、世界中のコンピュータネットワークが相互接続されて構成される、大規模な通信インフラです。

インターネットを利用して、データの伝送や通信、情報の共有などが行われます。

SNS(ソーシャル・ネットワーキング・サービス)

SNS (Social Networking Service):SNSは、インターネット上で利用者同士が情報を共有し、交流するサービスです。

主なものとして、Facebook、Twitter、Instagramなどがあります。

SNSは、人々がオンラインでつながりを持ち、情報共有を促進するための重要なインフラの一つとなっています。

クラウドサービス

クラウドサービスは、インターネットを利用して、データやアプリケーションをクラウド上で提供するサービスです。

代表的なものとしては、Amazon Web ServicesやMicrosoft Azure、Google Cloud Platformなどがあります。

クラウドサービスは、企業が必要とするITインフラを容易に利用できるため、ビジネスの拡大やスピードアップを実現する上で重要な役割を担っています。

情報システム活用方法の動向

ERP(統合基幹業務システム)

ERPは、企業全体の業務プロセスを統合管理するためのシステムです。

財務会計、管理会計、人事、生産管理、販売管理、顧客管理などの業務を統合的に管理し、企業の生産性や効率性の向上を図ることができます。

財務会計・管理会計システム

財務会計・管理会計システムは、企業の財務管理や会計処理を行うためのシステムです。

会計帳簿の作成や帳票の作成など、財務に関する業務を効率化することができます。

人事システム

人事システムは、採用や人事異動、給与計算、勤怠管理などの人事関連業務を管理するためのシステムです。

従業員の情報管理や、人事情報を統計的に分析することができます。

販売管理システム

販売管理システムは、商品の在庫管理や受注処理、出荷処理、請求書の発行など、販売に関する業務を管理するためのシステムです。

販売管理システムを導入することで、販売プロセスの効率化や顧客サービスの向上が期待できます。

顧客管理(CRM)システム

CRMシステムは、顧客情報の管理や販売履歴の管理、顧客とのコミュニケーション管理など、顧客に関する情報を集約し、顧客サービスの向上を図るためのシステムです。

CRM: Customer Relationship Management(顧客関係管理)

営業支援(SFA)システム

SFAシステムは、営業活動に関する情報を収集し、営業担当者がより効果的に営業活動を行えるように支援するシステムです。

顧客情報の管理や商談履歴の管理、見積書の作成など、営業活動に必要な情報を統合的に管理することができます。

SFA: Sales Force Automation(営業支援)

生産管理システム

生産管理システムは、製品の生産プロセスを管理するためのシステムです。

生産計画の作成や在庫管理、生産進捗の管理、品質管理など、製品の生産に必要な情報を一元管理することができます。

生産ラインの最適化や生産効率の向上を図ることができます。

サプライチェーンマネジメント(SCM)システム

SCMシステムは、企業のサプライチェーン(物流・供給網)を効率化するためのシステムです。

仕入れ、生産、在庫管理、物流、販売など、サプライチェーンに関する情報を統合的に管理することができます。

SCM: Supply Chain Management(サプライチェーン管理)

企業内ポータル・イントラネット

企業内ポータルやイントラネットは、企業内で情報共有やコミュニケーションを促進するためのシステムです。

社員向けの情報提供や、社内の情報交換などに活用されます。

ビジネスインテリジェンス(BI)

BIは、企業のデータを収集・分析し、ビジネスに役立つ情報を提供するためのシステムです。

企業の業績分析や市場動向の分析などに活用され、意思決定の支援を行います。

BI: Business Intelligence(ビジネスインテリジェンス)

デジタルトランスフォーメーション(DX)の技術

DXとは、Digital Transformation(デジタルトランスフォーメーション)の略で、企業や組織がデジタル技術を活用して、ビジネスプロセスやサービスの改革を進め、新しい価値を生み出すことを指します。

DXには、モバイル、クラウド、ビッグデータ、AI、IoTなどの最新技術を活用することが含まれます。

DXを実施することで、顧客体験の向上、業務プロセスの最適化、新規事業の創出などが可能になります。

また、DXはあくまでも技術の導入や活用にとどまらず、組織文化やビジネスモデルの改革も含む、より包括的な変革を意味します。

人工知能(AI)

人工知能は、人間の知能や判断力をコンピュータ上で再現した技術です。

機械学習や深層学習を利用し、自動的にデータを学習して問題を解決することができます。

AIを活用することで、業務の効率化や自動化、高度な分析などが可能になります。

AI: Artificial Intelligence(人工知能)

機械翻訳

機械翻訳は、コンピュータを使って、異なる言語間の翻訳を自動的に行う技術です。

自然言語処理や深層学習を利用して、高度な翻訳を実現しています。

音声対話

音声対話は、人間の声をコンピュータで認識し、自然な会話を行う技術です。

音声認識技術や自然言語処理技術を活用して、スマートスピーカーやロボットなど、さまざまな機器に搭載されています。

画像認識

画像認識は、コンピュータを使って、画像を解析する技術です。

深層学習を利用して、高度な認識精度を実現しており、自動運転や監視カメラ、医療画像診断などに応用されています。

IoT(Internet of Things)

IoTは、ネットワークに接続された様々な機器やセンサーから得られるデータを収集し、分析する技術です。

センサーデータやビッグデータ解析を利用し、製品の改善や効率化、サービスの改善などに活用されています。

仮想現実(VR)・拡張現実(AR)

VRは、仮想空間を実現する技術であり、ARは、現実空間に情報を重ね合わせる技術です。

スマートグラスやヘッドマウントディスプレイなどのデバイスを使い、現実世界を補完・拡張することで、新しい体験や価値を提供することができます。

VR: Virtual Reality(仮想現実)

AR: Augmented Reality(拡張現実)

ブロックチェーン・暗号資産(仮想通貨)

ブロックチェーンは、分散型のデータ管理技術であり、トランザクションの透明性や改ざん防止などのメリットを持ちます。

暗号資産(仮想通貨)は、ブロックチェーン技術を用いて発行される通貨で、中央銀行による発行ではなく、P2Pでのやり取りが可能です。

RPA(Robotic Process Automation)

RPAは、ソフトウェアロボットを用いて、人間が行うルーチン業務を自動化する技術です。

企業の業務プロセスの効率化や品質向上などに貢献します。

4.5 情報セキュリティ

(総監キーワード2023より抜粋)

人や組織における情報セキュリティの確保は基礎要件となってきている。

情報セキュリティポリシー,情報セキュリティ上の脅威と対策技術を対象とする。

また,情報セキュリティの認証制度も対象とする。

情報セキュリティの要素

機密性

機密性(Confidentiality)は、情報やシステムにアクセスすることができる人を限定することで、情報の漏洩や不正利用を防止することを指します。

具体的には、情報の暗号化、アクセス制御、認証などが挙げられます。

完全性

完全性(Integrity)は、情報やシステムが正確で信頼できる状態であることを指します。

データの改ざん、破壊、紛失、誤った送信などを防止することが目的です。

具体的には、データのバックアップ、ハッシュ値の確認、電子署名などが挙げられます。

可用性

可用性(Availability)は、情報やシステムに必要な時にアクセスできることを指します。

システムのダウン、サービスの停止、攻撃によるサービス妨害などを防止し、24時間365日の稼働を目指します。

真正性

真正性(Authenticity)は、情報や通信相手が本物であることを保証することを指します。

ユーザーの認証、デジタル署名などを用いて、不正なアクセスやメッセージの偽装を防止します。

責任追跡性

責任追跡性(Accountability)は、情報やシステムにアクセスした人や操作を追跡することで、問題が発生した場合に責任を追及することができるようにすることを指します。

ログの取得や監視などが挙げられます。

信頼性

信頼性(Reliability)は、システムやサービスが想定通りに動作することを保証することを指します。

障害や不具合の発生を予防し、高い品質のサービスを提供することが目的です。

否認防止

否認防止(Non-repudiation)は、メッセージの送信者が送信したことを否認できないようにすることを指します。

電子署名やデジタル証明書などを用いて、通信内容の証明を行います。

情報セキュリティポリシー

情報セキュリティポリシーとは、企業や組織が情報セキュリティを確保するための方針やルールを定めたものです。

情報セキュリティポリシーには、情報セキュリティの目的や方針、役割分担、運用方法、取り扱う情報やシステムに関する規定などが含まれます。

情報セキュリティポリシーは、情報セキュリティの重要性を共通認識し、遵守を徹底するために必要なものです。

データガバナンス

データガバナンスとは、企業や組織におけるデータの適切な管理を行うためのフレームワークです。

具体的には、データの定義や分類、保管場所の指定、アクセス制御、バックアップ、セキュリティ対策、データ品質管理などが含まれます。

データガバナンスを実施することで、データの適切な管理とセキュリティ確保が可能になります。

情報セキュリティ教育

情報セキュリティ教育は、企業や組織のメンバーに対して、情報セキュリティに関する知識や意識を向上させるための教育活動です。

具体的には、情報セキュリティポリシーやルールの周知、社員のトレーニングや啓発、不正行為や攻撃の報告ルートの整備などが含まれます。

情報セキュリティ教育を実施することで、組織全体で情報セキュリティに対する認識を高め、情報漏洩や不正アクセスを防止することができます。

情報セキュリティの脅威

情報漏洩・改ざん・消失

情報漏洩は、不正アクセスや社員の不正行為、端末の紛失や盗難などによって、情報が外部に漏れることです。

情報改ざんは、データやシステムを改ざんすることで、本来の情報と異なる情報を受信者に提供することです。

情報消失は、情報が紛失してしまうことです。

これらの脅威は、個人情報の流出や企業秘密の漏洩、取引先や顧客との信頼関係の損失など、重大な影響をもたらすことがあります。

システム停止・性能低下

システム停止・性能低下は、システムに対して不正な負荷をかけることによって、システムが適切に機能しなくなることです。

例えば、DoS(Denial of Service)やDDoS(Distributed Denial of Service)攻撃は、大量のデータ通信を送信することにより、サービス提供者のサーバを圧迫することでサービス提供を妨害する攻撃です。

不正アクセス

不正アクセスは、不正な手段でシステムにアクセスし、データを窃取したり、システムを破壊したりすることです。

例えば、パスワードの推測やクラッキング、不正アクセスツールの使用、社員による不正行為、スキミングなどがあります。

オペレーションミス(メール誤送信,端末紛失等)

オペレーションミスは、人的ミスによって発生する脅威です。

例えば、メールの誤送信、紙の書類の紛失、端末の紛失などがあります。

これらのミスにより、機密情報が外部に漏れたり、情報システムの不正利用が行われたりすることがあります。

マルウェア(ウイルス,ワーム,スパイウェア,ランサムウェア等)

マルウェアは、コンピューターウイルス、ワーム、スパイウェア、ランサムウェアなどの悪意のあるソフトウェアの総称です。

これらのマルウェアは、不正アクセスや情報漏洩、システムの破壊などを引き起こすことがあります。

- コンピューターウイルス:

自己複製し、感染したコンピュータ内で他のファイルに感染することで拡散するプログラムです。

感染したコンピュータで不正な動作を起こすことがあります。 - ワーム:

ネットワーク上で自己複製し、他のコンピュータに感染するプログラムです。

ウイルスと違い、他のファイルに感染しないため拡散が速く、感染したコンピュータのリソースを消費したり、ネットワークを混乱させることがあります。 - スパイウェア:

ユーザーの知らない間にインストールされ、不正な情報収集や広告表示などを行うプログラムです。

パソコンの動作が遅くなったり、ブラウザのホームページが勝手に変更されたりすることがあります。 - ランサムウェア:

データを暗号化してユーザーから身代金を要求するプログラムです。

ランサムウェアに感染すると、ユーザーは自分のデータを取り戻すために身代金を支払うか、データを失うかの選択を迫られます。

最近では、身代金を支払ってもデータを取り戻せないランサムウェアも出現しています。

DoS・DDoS

DoS(Denial of Service)攻撃は、一つのマシンやネットワークに大量のアクセスを集中させ、システムのリソースを消費し、システムが正常に機能しなくなるようにする攻撃です。

一方、DDoS(Distributed Denial of Service)攻撃は、複数のマシンから同時に攻撃を行うことによって、更なる攻撃効果を得ます。

これらの攻撃は、システムの停止や性能低下を引き起こし、サービス提供者にとっての経済的損失や利用者にとっての利用の不便さを引き起こします。

標的型攻撃

標的型攻撃は、特定の個人や組織を狙って行われる攻撃です。

攻撃者は、情報収集や社会工学的手法などを駆使して、対象者の情報を収集し、その情報を利用して、不正アクセスやマルウェアの送信などを行います。

標的型攻撃は、一般的な攻撃手法に比べて、精度が高く、攻撃成功率が高いとされています。

情報収集や社会工学的手法は、攻撃者がターゲットとする人物や組織の情報を入手するために使用される手法です。

情報収集には、インターネット上のオープンソース情報や公式の文書、報告書などを調べたり、メールやソーシャルメディアの通信履歴を収集することが含まれます。

社会工学的手法には、人間の心理や行動に基づいた手法があります。

例えば、攻撃者が偽のアカウントやメールアドレスを作成し、ターゲットに対して信頼を得て、機密情報やパスワードを聞き出す方法があります。

また、ターゲットが使用しているソーシャルエンジニアリングの脆弱性を利用して、ターゲットが開封してしまうリンクを含んだメールを送信することで、悪意のあるプログラムをインストールする方法もあります。

攻撃者は、これらの手法を駆使して、ターゲットの情報を入手することで、不正アクセスやサイバー攻撃などの被害を引き起こすことがあります。

したがって、個人情報や機密情報の保護には、情報セキュリティに対する正しい知識と適切な対策が必要とされます。

フィッシング詐欺・ファーミング詐欺

フィッシング詐欺は、偽のメールやWebサイトを作成し、それらを利用して個人情報やパスワードなどを入手する詐欺です。

ファーミング詐欺は、フィッシング詐欺と同様に、偽のWebサイトを作成し、そこでユーザーのIDやパスワードを収集する詐欺です。

これらの詐欺は、電子メールの他にも、SNSなどを利用して行われることがあります。

ワンクリック請求

ワンクリック請求は、利用者が無意識に請求を行ってしまう詐欺です。

例えば、迷惑メールに添付された広告に、請求を意味するボタンが一つだけ存在していて、そのボタンをクリックするだけで請求が行われてしまうことがあります。

ソーシャルエンジニアリング

ソーシャルエンジニアリングは、人間の心理を利用して、情報を盗み出す攻撃手法の総称です。

例えば、社員を装った攻撃者が、電話で社員のパスワードやシステムへのアクセス権限を聞き出すことで、情報漏洩を行うことがあります。

脆弱性(セキュリティホール)

脆弱性は、システムやアプリケーションなどのソフトウェアに存在する、不正なアクセスを許す脆弱な箇所のことです。

脆弱性を利用して、攻撃者はシステムに侵入し、情報を盗み出すなどの攻撃を行うことができます。

定期的な脆弱性診断や脆弱性対策の実施、セキュリティパッチの適用、セキュリティ設定の強化などが、脆弱性に対する対策として挙げられます。

情報セキュリティに対する対策は、情報セキュリティポリシーの策定や情報セキュリティ教育の実施、ファイアウォールやIDS/IPSなどのセキュリティ対策ツールの導入、定期的なシステムやアプリケーションのアップデートやパッチ適用、アクセス制限の強化などが挙げられます。

また、最新の技術やトレンドに対応したセキュリティ対策を行うことが重要です。

IDS(Intrusion Detection System:不正侵入検知システム)とは、ネットワーク内部に不正なアクセスがあった場合に、その不正アクセスを検知するためのシステムです。

IDSは、ネットワークトラフィックを監視し、攻撃パターンや不正な振る舞いを検知することができます。

検知した情報を管理者に通知し、攻撃に対する適切な対応を行うことができます。

一方、IPS(Intrusion Prevention System:不正侵入防止システム)は、IDSと同様に不正アクセスを検知する機能に加えて、攻撃を防ぐための機能を持つセキュリティシステムです。

IPSは、不正なトラフィックをブロックしたり、攻撃に対する適切な対応を自動的に行ったりすることができます。

IDSと比較して、IPSはより迅速かつ正確な対応を行うことができるため、セキュリティ対策の中核的な役割を果たしています。

IDS/IPSは、ネットワークのトラフィックを監視するために、ネットワーク上のさまざまな場所に配置されます。

例えば、企業内ネットワークの出入口や、セキュリティを強化する必要のある業務システムのネットワーク接続ポイントに配置されることが一般的です。

情報セキュリティ対策技術

ウイルス対策ソフト

ウイルス対策ソフトとは、コンピュータウイルスなどのマルウェアに感染することを防ぐためのソフトウェアです。

このソフトウェアは、コンピュータ上にあるファイルをスキャンして、感染したファイルを削除することができます。

ウイルス対策ソフトは、新しいウイルス定義ファイルを定期的にダウンロードして更新する必要があります。

パスワード強化

パスワード強化とは、アカウントのセキュリティを向上させるために、より強力なパスワードを使用することです。

強力なパスワードは、長さが十分で、文字や数字、記号を組み合わせたものである必要があります。

また、同じパスワードを複数のアカウントで使用しないようにすることも重要です。

アクセス制御・アクセス権限設定

アクセス制御・アクセス権限設定は、情報システムへのアクセスを制御するための技術です。

アクセス制御には、ユーザー認証やアクセス権限の設定などが含まれます。

アクセス権限の設定により、ユーザーがアクセスできる情報やシステムの範囲を制限することができます。

アクセスログ分析

アクセスログ分析とは、情報システムへのアクセスログを分析し、不正なアクセスや攻撃の痕跡を検知するための技術です。

アクセスログには、ユーザー名、アクセス時刻、アクセス方法などが含まれます。

脅威攻撃の手口学習

脅威攻撃の手口学習とは、様々な攻撃手法を学習し、それらに対する防御策を講じるための技術です。

脅威攻撃の手口学習には、セキュリティ関連の情報や経験則、脅威情報を活用することがあります。

ファイアウォール・侵入検知

ファイアウォールとは、ネットワークやコンピュータシステムを保護するための技術で、不正なアクセスや攻撃をブロックするための仕組みです。

ファイアウォールは、外部からの攻撃や内部からの不正なアクセスを検知し、適切な対策を講じます。

一方、侵入検知は、ネットワークやシステムへの侵入を検知し、不正なアクセスをブロックするための技術です。

暗号化・電子署名(デジタル署名)

暗号化とは、データを暗号化して、不正なアクセスや盗聴から保護するための技術です。

暗号化には、公開鍵暗号化や共通鍵暗号化などの方法があります。

一方、電子署名は、電子文書に署名するための技術で、改ざんや偽造を防止するために使用されます。

VPN

VPNとは、仮想的な専用回線を構築し、インターネットなどの公衆回線を安全に利用するための技術です。VPNを利用することで、通信内容を暗号化し、不正アクセスから保護することができます。

VPNはVirtual Private Networkの略で、仮想プライベートネットワークの意味です。

DMZ認証技術

DMZ認証技術とは、デミリタライズドゾーン(DMZ)にあるシステムに対して、安全に認証を行うための技術です。

DMZは、外部と内部のネットワークを分離するための領域であり、外部からの攻撃に対する防御策が必要です。

DMZはDemilitarized Zoneの略で、非武装地帯や非軍事区域の意味があり、情報セキュリティの分野では、内部ネットワークと外部ネットワークの間に設けるネットワークセグメントを指します。

生体認証

生体認証とは、指紋認証や虹彩認証などの生体情報を利用して、個人を認証するための技術です。

生体情報は、個人が持っている情報であり、偽造が困難であるため、高い認証精度が期待できます。

認証デバイス

認証デバイスは、パスワードや生体情報などを利用して、個人を認証するためのデバイスです。

認証デバイスには、スマートカードやUSBトークンなどがあります。

認証デバイスを使用することで、パスワードなどの単一の認証方法では不十分な場合でも、より強固な認証を実現することができます。

USBはUniversal Serial Busの略で、汎用シリアルバスの意味があり、コンピュータと外部デバイスを接続するためのインターフェース規格です。

トークンとは、認証やセキュリティなどの目的で使用される、一時的な情報のことを指します。

トークンは、パスワードや生体認証などの認証情報を置き換えるものであり、不正なアクセスから保護するために使用されます。

例えば、USBトークンは、認証情報を暗号化してトークンに保存し、セキュリティの高い環境で認証情報を保管することができます。

また、トークンを使用することで、パスワードなどの認証情報をネットワーク上で送信する必要がなくなり、情報漏洩のリスクを低減することができます。

トークンは、単一の認証情報では不十分な場合や、高いセキュリティが求められる場合に使用されることがあります。

また、トークンは、認証以外の用途でも使用されることがあります。

例えば、OTP(One-Time Password)トークンは、ワンタイムパスワードを生成するために使用されます。

トークンは英語の単語です。

日本語に訳すと「記号」「符号」「トークン(代用貨幣)」などの意味がありますが、情報セキュリティの分野では、英語の「Token」が広く使用されています。

多要素認証

多要素認証とは、複数の要素を組み合わせて個人を認証するための技術です。

例えば、パスワードと生体情報、スマートカードとパスワードなどの組み合わせがあります。

多要素認証を使用することで、セキュリティを強化し、不正アクセスや情報漏洩を防止することができます。

情報セキュリティの認証制度

情報セキュリティの認証制度とは、組織やサービスなどが情報セキュリティに対して適切な対策を講じているかを認証するための制度のことです。

認証制度によって、組織の情報セキュリティが第三者によって評価され、信頼性や安心感を向上することができます。

以下のような認証制度を取得することで、組織やサービスが情報セキュリティに適切な対策を講じていることが第三者から認められ、信頼性の向上や顧客の獲得につながります。

情報セキュリティマネジメントシステム(ISMS)

情報セキュリティマネジメントシステム(ISMS)は、情報セキュリティを維持・改善するための枠組みを定め、それを実施するための体制や手順、方針などを策定するためのシステムです。

具体的には、以下のような項目が含まれます。

- 情報セキュリティ方針 組織の情報セキュリティ方針を策定し、関係者に周知徹底することが求められます。

- 情報資産の分類 組織の情報資産を適切に分類し、情報資産に応じたセキュリティ対策を講じることが求められます。

- セキュリティ対策の策定・実施 情報セキュリティ対策を策定し、実施するための体制や手順を定めます。

また、セキュリティ対策の実施状況を確認するための監査を実施することが求められます。 - インシデント管理 情報セキュリティインシデント(セキュリティに関する問題や事件)が発生した場合に、適切に対処するための手順を策定し、実施することが求められます。

- 監査・評価 情報セキュリティマネジメントシステムの継続的な改善を図るために、定期的な監査や評価を実施することが求められます。

ISO/IEC 27001は、ISMSの国際規格であり、ISMSの策定・実施・監査についての要件が定められています。ISO/IEC 27001の認証を取得することで、組織の情報セキュリティが国際的に認められます。

ISO/IEC 27001

情報セキュリティマネジメントシステム(ISMS)に関する国際規格で、情報セキュリティを確保するための体制や手順などが定められています。

ISO/IEC 27001の認証を取得することで、組織の情報セキュリティが国際的に認められます。

ISO/IEC 15408

プライバシー保護に関する国際規格で、個人情報の適切な取り扱いに関する要件が定められています。

ISO/IEC 15408の認証を取得することで、組織が適切なプライバシー保護を実施していることが証明されます。

プライバシーマーク

個人情報の適切な取り扱いを行っている企業・団体に対して、独立行政法人情報処理推進機構が認定するマークです。

プライバシーマークを取得するためには、適切な個人情報保護方針や取り組みが求められます。

これらの認証制度を取得することで、組織の情報セキュリティや個人情報保護に関する信頼性が高まり、利用者からの信頼や競争力の向上につながります。

語句説明&まとめ:総合技術監理

語句説明&まとめ:経済性管理

語句説明&まとめ:人的資源管理

語句説明&まとめ:安全管理

語句説明&まとめ:社会環境管理

PCで見ていただくと目次が追いかけてきてくれます。

技術士会の総合技術監理キーワード集 (mext.go.jp)を見ながら、検索していただくことも可能です。

コメント

コメント一覧 (1件)

[…] (poseidon-giken.com) 【2023キーワード語句説明】… あわせて読みたい 総監キーワード集2023 択一・語句説明とまとめ:情報管理 […]