目次やページ先頭に戻る場合は、右下のボタンへ

R03総監択一式問題(日本技術士会)

R03総監択一式問題 解答(日本技術士会)

【令和3年度 択一式問題】

R03【経済性管理】 第1~8問/40問中

R03【人的資源管理】第9~16問/40問中

R03【安全管理】 第25~32問/40問中

R03【社会環境管理】第33~40問/40問中

【情報管理 択一式問題】

R01【情報管理】 第17~24問/40問中

R02【情報管理】 第17~24問/40問中

R04【情報管理】 第17~24問/40問中

Ⅰ-1 必須科目 択一式問題・解答と解説

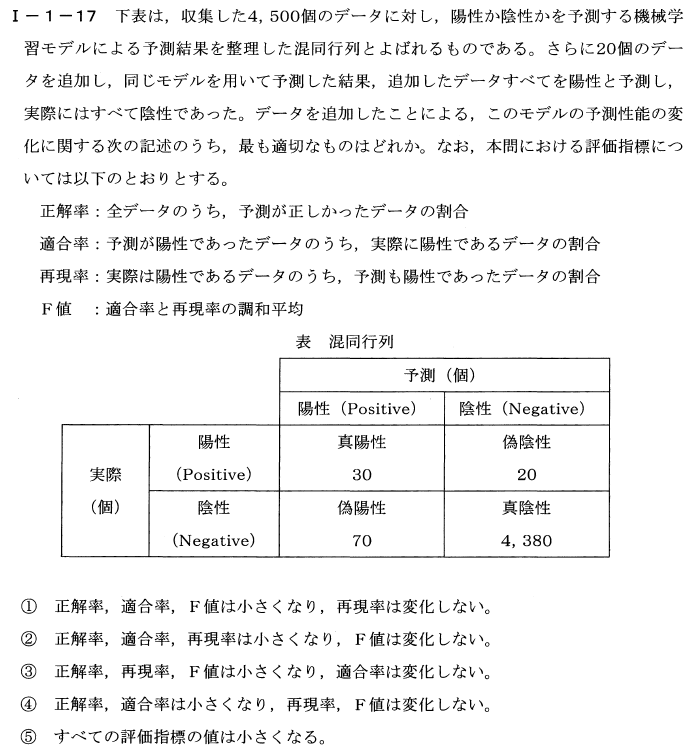

Ⅰ-1-17

【問題】

【解答】①

【解説】情報管理

追加した20個のデータすべてを陽性と予測して、実際にはすべて陰性であった場合、正解率は下がり、適合率も下がります。

また、実際陽性の個数は変わらないため、再現率は変化しません。

そのため、適合率が小さくなることによって、F値も小さくなります。

したがって、正解は「① 正解率、適合率、F値は小さくなり、再現率は変化しない。」となります。

素直に計算しましょう。

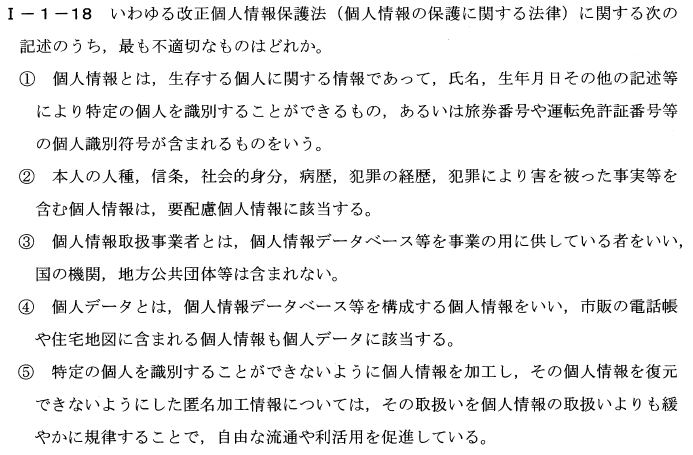

Ⅰ-1-18

【問題】

【解答】④

【解説】情報管理

①適切です

個人情報とは、特定の個人を識別できる情報のことです。

例えば、氏名や生年月日などの情報や、パスポート番号や運転免許証番号などの個人識別符号が含まれる情報がこれにあたります。

②適切です

要配慮個人情報とは、特に慎重な取り扱いが求められる個人情報のことです。これには、人種、信条、社会的地位、病歴、犯罪歴、被害履歴など、本人のプライバシーや人権に関わる情報が含まれます。

③適切です

第十六条 この章及び第八章において「個人情報データベース等」とは、個人情報を含む情報の集合物であって、次に掲げるもの(利用方法からみて個人の権利利益を害するおそれが少ないものとして政令で定めるものを除く。)をいう。

一 特定の個人情報を電子計算機を用いて検索することができるように体系的に構成したもの

二 前号に掲げるもののほか、特定の個人情報を容易に検索することができるように体系的に構成したものとして政令で定めるもの

2 この章及び第六章から第八章までにおいて「個人情報取扱事業者」とは、個人情報データベース等を事業の用に供している者をいう。ただし、次に掲げる者を除く。

一 国の機関

二 地方公共団体

三 独立行政法人等

四 地方独立行政法人

④不適切です

市販の電話帳や住宅地図に含まれる個人情報は、通常は個人情報保護法の対象とされません。これらは広く公開されている情報であり、個人情報保護法が適用される個人データとは考えられないためです。

⑤適切です

匿名加工情報とは、特定の個人を識別できないように加工され、復元ができないようにした個人情報のことです。

匿名加工情報は、個人を特定できないため、個人情報の取り扱いに比べて緩やかな規制が適用されます。

これにより、情報の自由な流通や利活用が促進されることが期待されます。

ただし、匿名加工情報であっても、適切な管理や利用が求められる場合があります。

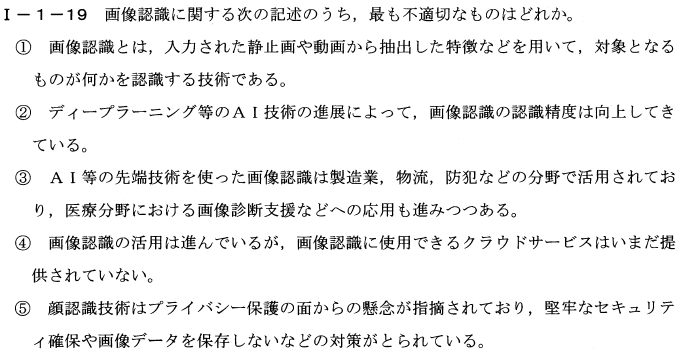

Ⅰ-1-19

【問題】

【解答】④

【解説】情報管理

①適切です

画像認識は、デジタル画像や動画の中から特徴を抽出し、それをもとに対象物を判別・分類する技術です。

例えば、顔認識や物体検出などがこの技術の応用例です。

②適切です

ディープラーニングは、多層のニューラルネットワークを用いて複雑な特徴を学習するAI技術です。

この技術の発展により、画像認識の精度が大幅に向上しており、従来の手法に比べて高い性能を発揮しています。

③適切です

画像認識技術は、様々な分野で応用されています。

製造業では、品質管理や不良品検出のために利用され、物流では、荷物の自動仕分けやロボットの誘導に使用されます。

防犯分野では、監視カメラの映像から不審者を検出する目的で活用されています。

また、医療分野では、画像診断支援ツールとして、医師の診断を補助するために利用されています。

④不適切です

現在、画像認識に使用できるクラウドサービスが実際に提供されているからです。

例えば、Google Cloud Vision APIやAmazon Rekognitionなどのクラウドサービスが存在し、これらは画像認識技術を利用した機能を提供しています。

⑤適切です

顔認識技術は、個人のプライバシーに関わる懸念があるため、適切な対策が求められます。

これには、セキュリティの強化や、画像データを一定期間後に削除するなどのデータ管理の工夫が含まれます。

また、顔認識技術の利用に関しては、関係者やユーザーに適切な情報開示や同意の取得が重要です。

これにより、プライバシー侵害のリスクを低減し、技術の適切な利用を促進することができます。

さらに、顔認識技術を使用する際には、法令や規制に従って運用が行われることが重要です。

各国や地域によっては、顔認識技術に関する法的な規制が設けられている場合がありますので、それらに適切に対応しながら技術を活用する必要があります。

総じて、画像認識技術は多くの分野で利用されており、その可能性は広がっていますが、プライバシーやセキュリティに関する懸念や法的規制に十分に配慮しながら、適切に活用することが重要です。

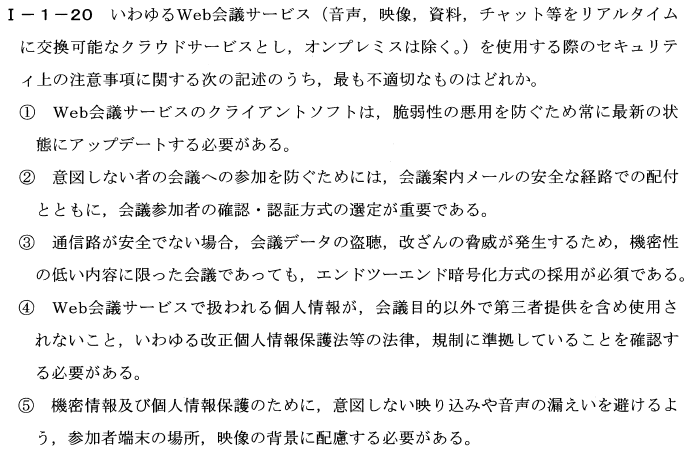

Ⅰ-1-20

【問題】

【解答】③

【解説】情報管理

①適切です

Web会議サービスのクライアントソフトウェアは、サービスの安全性を確保するために定期的なアップデートが行われています。

アップデートには、セキュリティ上の脆弱性の修正や機能の改善が含まれます。

これらのアップデートを適切に適用することで、悪意のある攻撃者による脆弱性の悪用を防ぐことができます。

②適切です

意図しない者が会議に参加することを防ぐためには、会議への招待を安全な方法で送付することが重要です。

また、参加者が適切な認証手段を使用して会議に参加することで、正当な参加者だけが会議にアクセスできるようになります。

パスワード保護やワンタイムパスワードなどの認証方式を選定し、適用することが望ましいです。

③不適切です

エンドツーエンド暗号化方式が必須ではない場合があるからです。

機密性の低い内容に関しては、適切なセキュリティ対策が施された通信路が確保されている場合や、通常の暗号化が適用されている場合、エンドツーエンド暗号化が必ずしも必須ではありません。

ただし、機密性が高い情報が含まれる会議や、通信路の安全性が確保できない状況では、エンドツーエンド暗号化の採用が望ましいです。

④適切です

Web会議サービスを利用する際には、サービスが適切な個人情報保護対策を講じていることを確認することが重要です。

改正個人情報保護法等の法律や規制に準拠し、個人情報が会議目的以外で使用されないこと、また第三者に提供されないことを確認することが望ましいです。

⑤適切です

Web会議中に機密情報や個人情報を保護するためには、参加者が自身の端末や映像の背景に注意を払うことが重要です。

例えば、カメラの背景に機密文書が映り込むのを避けるため、参加者は会議室や自宅での端末の位置を工夫することができます。

また、他の人が話している最中に、誤って機密情報が伝わる音声が拾われるのを防ぐために、必要に応じてミュート機能を活用することも推奨されます。

さらに、バーチャル背景を使用することで、背後の情報が映り込まないようにすることができます。

これにより、プライバシーや機密情報の保護が向上します。

以上のように、Web会議サービスを安全に利用するためには、セキュリティ上の注意事項に対処するだけでなく、参加者自身が端末や映像の背景に配慮し、機密情報や個人情報の漏えいを防ぐことが求められます。

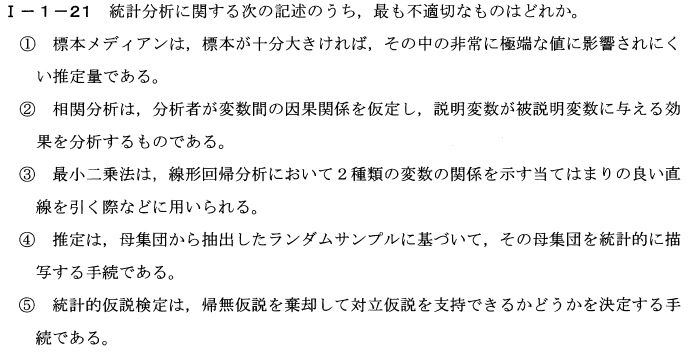

Ⅰ-1-21

【問題】

【解答】②

【解説】情報管理

①適切です

標本メディアンは、データセットを昇順または降順に並べたときに中央に位置する値です。

標本が大きくなると、メディアンは外れ値や極端な値に対して頑健(ロバスト)であり、データの中央傾向をより正確に表すことができます。

これは、平均値が外れ値に敏感であることと対照的です。

②不適切です

相関分析は、2つの変数間の関係の強さや方向を調べるための分析手法であり、因果関係を仮定するものではありません。

相関係数は、2つの変数間の相関関係を示す数値で、-1から1の範囲で表されます。

相関係数が正の場合、変数がお互いに正の関係があることを示し、負の場合は負の関係があることを示します。

ただし、相関関係が因果関係を意味するわけではなく、「相関は因果を意味しない」という格言があります。

相関分析は、データの関連性を調べるための手法であり、因果関係を分析するための手法ではありません。

因果関係を分析するためには、回帰分析や実験計画法などの手法を使用する必要があります。

③適切です

最小二乗法は、線形回帰モデルを構築する際に使用される統計手法です。

目的は、実際のデータと予測されたデータの間の誤差(残差)の平方和を最小化する最適な回帰直線を見つけることです。

これにより、説明変数と被説明変数の間の関係を最もよく表現する線形モデルを構築できます。

④適切です

推定は、母集団の特性(母数)を推測するために、標本データを使用する統計手法です。

推定には、点推定と区間推定の2種類があります。

点推定では、母数の最も可能性の高い値を1つの数値で表現します。

区間推定では、母数が含まれる可能性のある範囲(信頼区間)を提供します。

⑤適切です

統計的仮説検定は、データに基づいて2つの仮説(帰無仮説と対立仮説)の間で選択を行う手法です。

検定統計量を計算し、それを用いてp値(帰無仮説が正しいと仮定した場合に、観測されたデータと同じか、それ以上に極端なデータが得られる確率)を求めます。

p値が予め決められた有意水準(通常は0.05や0.01)よりも小さい場合、帰無仮説を棄却し、対立仮説を支持することになります。

これにより、データが偶然の結果ではなく、何らかの効果や関連性が存在することを示す統計的根拠を提供できます。

統計的仮説検定は、様々な研究分野で一般的に使用される手法であり、効果の大きさや重要性を検証するために重要な役割を果たしています。

ただし、結果の解釈には注意が必要であり、p値が有意水準を超えた場合でも、因果関係を示すものではないことに注意する必要があります。

また、検定の結果は、標本サイズや検出力などの要因に影響されるため、研究の文脈に応じて適切な解釈が求められます。

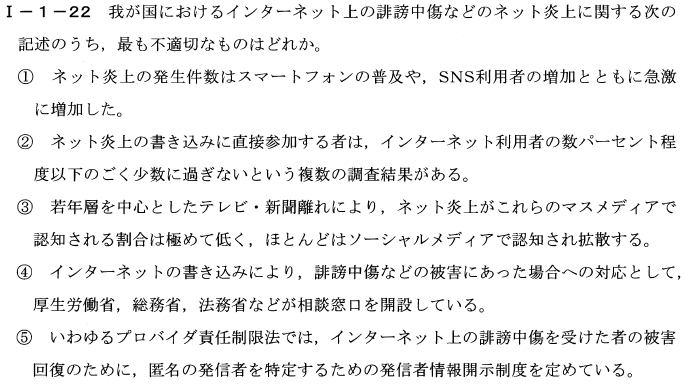

Ⅰ-1-22

【問題】

【解答】③

【解説】情報管理

①適切です

スマートフォンの普及やSNS利用者数の増加によって、情報が瞬時に拡散されるようになり、誹謗中傷やデマなどが炎上することが増えました。

SNSは匿名性が高く、手軽にコメントができるため、炎上が起こりやすい傾向があります。

②適切です

ネット炎上に直接参加して書き込みを行うユーザーは、全インターネット利用者の中で実際にはごく一部です。

しかし、その書き込みが拡散されることで、炎上現象が大きくなることがあります。

③不適切です

若年層のテレビ・新聞離れによってネット炎上がマスメディアで取り上げられる割合は低い傾向がありますが、実際には一部の大規模なネット炎上はマスメディアで報道されることがあります。

そのため、「極めて低く」という表現は誤りであると言えます。

④適切です

ネット上での誹謗中傷や被害にあった場合、各省庁が相談窓口を設けて対応しています。

これらの窓口では、被害者が適切なアドバイスや支援を受けられるようになっています。

https://www.moj.go.jp/content/001335343.pdf https://www.soumu.go.jp/use_the_internet_wisely/trouble/reference/img/reference.pdf https://www.mhlw.go.jp/mamorouyokokoro/soudan/sonota/

⑤適切です

プロバイダ責任制限法においては、誹謗中傷の被害者が発信者情報の開示を求めることができます。

これにより、被害者は発信者に対して損害賠償請求などの法的手続きを行うことができるようになっています。

ただし、発信者情報の開示を求めるためには、一定の条件が満たされている必要があります。

例えば、発信内容が名誉毀損やプライバシー侵害などの違法性を有していること、被害者が法的手続きを行うために発信者情報が必要であることなどが条件として挙げられます。

また、開示請求は通常、裁判所による審査が行われ、適切な手続きが踏まれた上で発信者情報が開示されます。

このように、ネット炎上に関する記述①、②、④、⑤は、インターネットやSNSの普及に伴う炎上現象の増加、炎上に関与するユーザーの割合、被害者への支援や相談窓口、そして発信者情報開示制度に関する事項を説明しています。

これらの知識は、インターネットを安全かつ適切に利用する上で重要なポイントとなります。

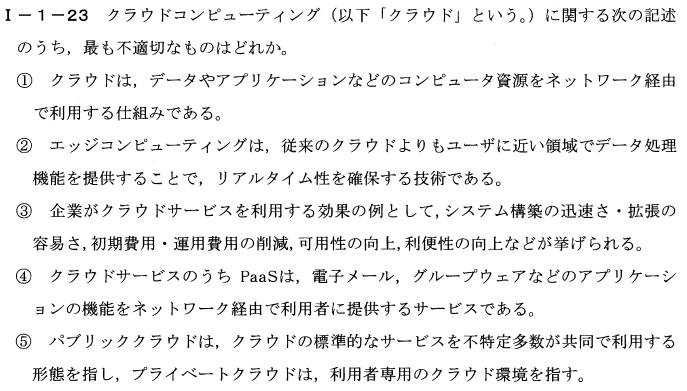

Ⅰ-1-23

【問題】

【解答】④

【解説】情報管理

①適切です

従来のオンプレミス環境でのデータセンターの代わりに、クラウド上でリソースを提供・管理することができます。

これにより、リソースの迅速なプロビジョニングやスケーリングが可能になります。

②適切です

エッジコンピューティングは、データ処理や分析をデータ生成元に近い場所で行うことで、リアルタイム性を確保する技術です。これにより、データ通信の遅延を低減し、パフォーマンスを向上させることができます。IoTデバイスや自動車、工場などで生成される大量のデータを効率的に処理するために使用されます。

③適切です

企業がクラウドサービスを利用する効果として、以下のような点が挙げられます。

- システム構築の迅速さ・拡張の容易さ: クラウドサービスを利用することで、インフラストラクチャの設定や管理が簡単になり、迅速にシステムを構築・拡張することができます。

- 初期費用・運用費用の削減: クラウドサービスは、必要なリソースを必要な分だけ支払う従量課金制が一般的であり、初期投資が少なく済み、運用費用も抑えられます。

- 可用性の向上: クラウドサービスプロバイダーは、サービスの冗長性やバックアップを提供することで、システムのダウンタイムを低減し、可用性を向上させます。

- 利便性の向上: クラウドサービスを利用することで、ユーザーはいつでもどこでもインターネットに接続しているデバイスからアクセスが可能となります。

④不適切ですクラウドサービスのうち、PaaS(Platform as a Service)は、電子メールやグループウェアではなく、アプリケーション開発や運用に必要なプラットフォームを提供するサービスです。開発者は、PaaS上でアプリケーションを開発・デプロイ・実行できます。例としては、Google App EngineやHerokuなどがあります。

電子メールやグループウェアなどのアプリケーション機能を提供するサービスは、SaaS(Software as a Service)と呼ばれます。SaaSは、ユーザーがインターネット経由でソフトウェアアプリケーションを利用するサービスで、例としては、GmailやMicrosoft Office 365、Salesforceなどがあります。

⑤適切です

パブリッククラウドは、クラウドサービスプロバイダが提供する共有されたインフラストラクチャ上で、不特定多数のユーザーが利用するクラウドサービス形態です。

例として、Amazon Web Services(AWS)やMicrosoft Azure、Google Cloud Platform(GCP)などが挙げられます。

これらのプラットフォームは、多くのユーザーが同時に利用することができ、コスト効率が高く、迅速な導入が可能です。

一方、プライベートクラウドは、特定の組織や企業が独占的に利用するクラウド環境を指します。

プライベートクラウドは、専用のインフラストラクチャが用意され、他の組織とは分離された状態で運用されます。

これにより、セキュリティやコンプライアンス要件が厳格な組織でも、安心してクラウドサービスを利用することができます。

ただし、専用の環境を維持するため、パブリッククラウドに比べてコストが高くなる場合があります。

これらのクラウド形態を組み合わせたハイブリッドクラウドという形態もあります。

ハイブリッドクラウドでは、パブリッククラウドとプライベートクラウドを適切に組み合わせることで、コスト効率や拡張性、セキュリティなどのバランスを最適化できます。

企業は、ビジネス要件やセキュリティポリシーに応じて、最適なクラウド環境を選択・構築することができます。

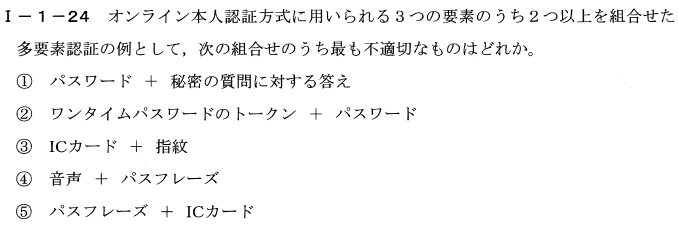

Ⅰ-1-24

【問題】

【解答】①

【解説】情報管理

①不適切です

最も不適切な組み合わせは、①の「パスワード+秘密の質問に対する答え」です。

これは、どちらも「知識ベースの認証(ユーザーが知っている情報)」に属するため、多要素認証としては不適切です。

多要素認証では、異なるタイプの要素を組み合わせることが望ましいです。

多要素認証では、一般的に次の3つの要素が考慮されます。

- 知識ベースの認証(ユーザーが知っている情報):パスワード、PIN、秘密の質問と回答など

- 所有ベースの認証(ユーザーが持っているもの):ICカード、ワンタイムパスワードトークン、スマートフォンなど

- 生体認証(ユーザーの身体的特徴):指紋、顔認証、音声認証、虹彩認証など

多要素認証の目的は、セキュリティを向上させることです。

異なるタイプの要素を組み合わせることで、一つの要素が漏洩・攻撃された場合でも、他の要素が保護されている限り、アカウントへの不正アクセスを防ぐことができます。

②適切です

この組み合わせでは、「知識ベースの認証」であるパスワードと、「所有ベースの認証」であるワンタイムパスワードトークンを組み合わせています。

ワンタイムパスワードトークンは、一度きりのパスワードを生成し、それを認証に使用します。

この方式は、通常のパスワードと併用することでセキュリティを向上させることができます。

③適切です

この組み合わせでは、「所有ベースの認証」であるICカードと、「生体認証」である指紋を組み合わせています。

ICカードは、カードに内蔵されたチップによって情報を保持し、リーダーによって読み取られることで認証が行われます。

指紋認証は、個人固有の指紋パターンを利用して本人確認を行うものです。

この組み合わせは、高いセキュリティが求められる状況でよく使用されます。

④適切です

この組み合わせでは、「生体認証」である音声と、「知識ベースの認証」であるパスプレーズを組み合わせています。

音声認証は、個人固有の声の特徴を利用して本人確認を行うものです。

パスプレーズは、通常のパスワードよりも長く、記憶しやすい文章やフレーズを使用する認証方法です。

この組み合わせは、より簡単な認証方法が求められる一方で、セキュリティも向上させたい場合に利用されます。

⑤適切です

この組み合わせでは、「知識ベースの認証」であるパスプレーズと、「所有ベースの認証」であるICカードを組み合わせています。

パスプレーズは、前述の通り長いフレーズを使用する認証方法であり、ICカードはカード内のチップに情報を保持する方式です。

この組み合わせは、セキュリティの向上と利便性の両立を目指す場合に適しています。

目次やページ先頭に戻る場合は、右下のボタンへ

R03総監択一式問題(日本技術士会)

R03総監択一式問題 解答(日本技術士会)

【令和3年度 択一式問題】

R03【経済性管理】 第1~8問/40問中

R03【人的資源管理】第9~16問/40問中

R03【安全管理】 第25~32問/40問中

R03【社会環境管理】第33~40問/40問中

【情報管理 択一式問題】

R01【情報管理】 第17~24問/40問中

R02【情報管理】 第17~24問/40問中

R04【情報管理】 第17~24問/40問中

コメント